Cinco vulnerabilidades baseadas na injeção de código no lado do usuário (lado do cliente) foram descobertas pelo pesquisador de segurança Pedr4uz, após estudar o código de sites pornográficos populares, o Pornhub, YouPorn, Redtube e Tube8, por cerca de dois meses.

Segundo o pesquisador, basta clicar em um link adulterado para que um invasor roube a sessão e as contas do usuário e do funcionário, além dos registros de tudo que foi feito no site, como dados de cartão de crédito, caso o usuário tenha feito uma compra.

“Só faltava o usuário clicar no link […] Se eu mandasse um link adulterado para um funcionário de um desses sites e ele clicasse, a sessão dele seria minha […] Esses brechas também poderiam ser utilizadas para roubar contas de funcionários, com privilégios de administrador no site ”, explica Pedr4uz.

O pesquisador recebeu US $ 1000 como recompensa por meio da plataforma de recompensa de bug, HackerOne. A recompensa representa dois bugs do Redtube, um do Pornhub e um do YouPorn. Pedr4uz informa que, embora o Tube8 também fosse vulnerável, o firewall foi configurado corretamente e a recompensa não foi considerada.

“Essas brechas foram encontradas primeiro em YourPorn, depois em todos os outros sites do mesmo grupo, todos estavam vulneráveis, exceto Tube8, onde havia um firewall configurado corretamente. Por mais que fosse possível controlar o que seria refletido na página do usuário, o firewall bloqueava minhas solicitações”, afirma.

A vulnerabilidade

O pesquisador conta que já estuda o código do YouPorn há algum tempo e durante um processo de revisão, que ele faz toda semana, descobriu uma página HTML, criada para gerenciar os anúncios que serão exibidos ao usuário.

“Uma página HTML em branco, que pega algumas variáveis do usuário, define qual ad server será e coloca esse anúncio nessa página, que, em tese, o usuário não deveria acessar ou mesmo saber que existe”, explica.

Com esta curiosa descoberta, o pesquisador decidiu investigar, com testes de diversos parâmetros. “Descobri alguns parâmetros diferentes, que quando coloco na URL, de forma codificada, a página de anúncios os decodifica”, diz.

Ele identificou que a página também decodificou alguns caracteres especiais. Foi quando ele descobriu a vulnerabilidade: era possível aproveitar essa decodificação de caracteres para anexar código malicioso ao código-fonte da página.

“Se aquela página HTML rodasse um script simples, que só seleciona anúncios no servidor, era possível inserir JavaScript e HMTL arbitrários e, assim, roubar os cookies e a sessão do usuário. Também foi possível fazer o navegador da vítima baixar softwares maliciosos sem autorização e muito mais ”, explica.

Pedr4uz sabia que o código do YouPorn era muito parecido com o código de outros sites da mesma empresa (Pornhub, Redtube e Tube8 e outros) e decidiu testá-los também. O mesmo bug foi encontrado em todos os outros sites, pois foram desenvolvidos com tecnologia muito semelhante.

“A topologia do Pornhub, Redtube, para YouPorn e Tube8 são quase análogas, quase 90% idênticas […] Percebi que muito do YouPorn aplicava-se também ao Pornhub, Redtube e Tube8. Achei estranho e vi que a empresa que gerencia o bug de recompensa do YouPorn é igual às outras. Então tudo fez sentido. Comecei a explorar a topologia de todos os outros sites da mesma empresa. Mas meu foco principal sempre foi o Youporn ”, afirma.

O processo

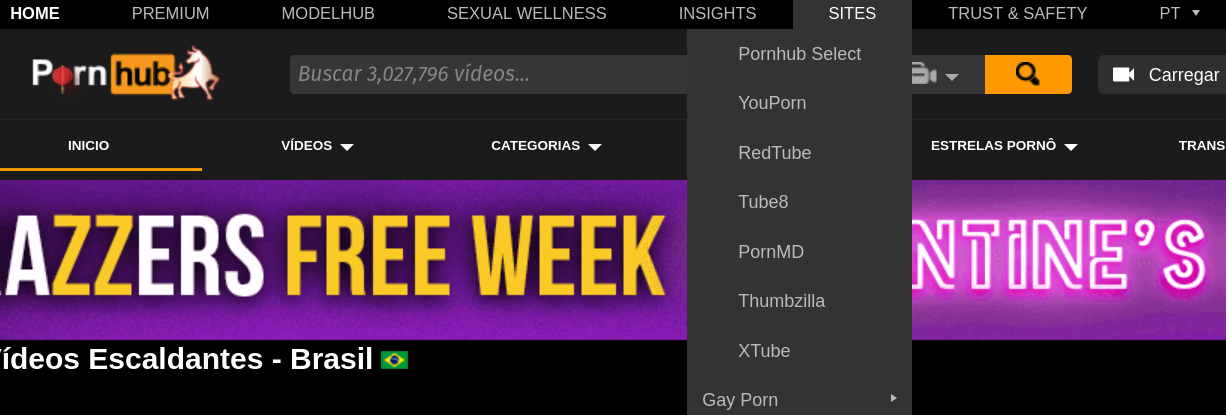

MindGeek, empresa responsável pelos sites em questão, é o verdadeiro conglomerado da putaria digital. Além do Pornhub, YouPorn, Redtube e Tube8 a empresa, com escritórios no Canadá, Estados Unidos, Reino Unido, Irlanda, Alemanha, Romênia e Itália, também administra os sites PornMD, Thumbzilla e Xtube, além de produtoras de filmes adultos Brazzers, Digital Playgroud, Men, WhyNotBi, Reality Kings e Sean Cody.

Segundo a própria empresa, apenas o Pornhub, um de seus principais produtos, recebe em média mais de 100 bilhões de visualizações de vídeos por ano e tem cerca de 20 milhões de usuários cadastrados.

Pedr4uz diz que durante estes dois meses de estudo do YouPorn, foram enviados vários relatórios de vulnerabilidade – alguns muito graves que permitiam ataques mais sérios como “Cache Poisoning” e “DNS Spoofing”, dirigidos ao servidor da empresa – mas todos foram considerados duplicados, ou seja, quando o bug já foi relatado e a empresa ainda está no processo de corrigi-lo.

Até que em um determinado domingo, durante a revisão semanal, ele identificou essa página suspeita, descobriu o problema, relatou à empresa e recebeu a recompensa. Para o pesquisador, a recompensa por insetos é questão de tempo e dedicação.

“Havia várias outras brechas que ainda não consegui dimensionar como uma vulnerabilidade válida, mas conseguir montar um cenário de brechas adequadas é questão de tempo”, conclui.

Fonte: The Hack